SSH 리눅스 보안 강화하는 방법

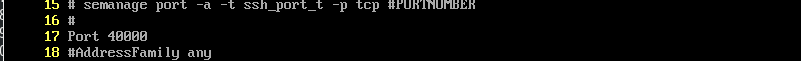

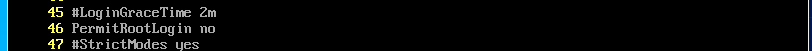

vi /etc/ssh/sshd_config1. root 권한으로 접속을 금지한다

2. 포트 번호를 바꿔서 nmap으로 검색이 안되게 한다

Umask

특수권한주기

1. root 권한으로 실행 명령 ( Set User ID )

chmod 4755 /usr/bin/cat2.sticky bit 로 파일 소유자만 삭제 가능하게 하기

chmod 1777 /k2

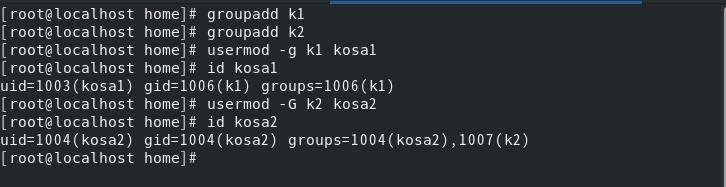

현재 소속 그룹 확인하기

id

주 그룹 변경하기

groupadd k1

usermod -g k1 kosa1

부 그룹 변경하기

usermod -G k2 kosa2

그룹에 wheel 을 추가해서 sudo 명령어를 실행 가능하게 한다. root 사용자가 아니어도 명령어를 실행할 수 있게 된다

가장 쉬운방법중 하나이다

usermod -G wheel kosa1

그룹의 구성원을 확인하는 명령어

grep wheel /etc/group

일반 사용자에게 관리자 권한을 주는 또다른 방법

visudo 혹은 vi /etc/sudoers

// 추가한다

username ALL=(ALL) ALL

// 비밀번호 필요없는 모드

username ALL=(ALL) NOPASSWD:ALL

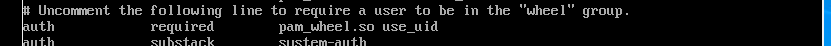

wheel group에만 su 명령어를 허용하기

vi /etc/pam.d/su

pam_wheel.so use_uid 부분의 주석을 해제한다.

이렇게 설정해주면 Set User Id 로 허용하더라도, wheel group에 속하지 않으면 접속이 거부된다.

728x90

'기타 > 서버&클라우드' 카테고리의 다른 글

| DNS 서버 주영역, 보조영역으로 나눠서 구축하기 [아직 정리 x ] (0) | 2024.03.12 |

|---|---|

| Nginx, Apache 웹 서버, NFS 서버 로드밸런싱(haproxy)으로 구성해보기-1 (0) | 2024.03.11 |

| [ 온프레미스 서버 구축 실습 -2] 웹페이지로 리눅스 유저 생성하고 SSH 접속하기 (0) | 2024.02.29 |

| [ 온프레미스 서버 구축 실습 -1] node.js WAS 설치하기 (0) | 2024.02.29 |

| 서버 & 클라우드 교육 11일차 - 오라클 DB 설치 (0) | 2024.02.28 |